Articles

Qu'est-ce que MCP ? Le model context protocol expliqué pour les équipes agiles

Kelly Lewandowski

Dernière mise à jour 27/04/20269 min de lecture

Ce qu'est réellement MCP

Serveur MCP

Client MCP

Outil

retro_create_item, planning_poker_cast_vote ou

standup_submit_answers.Ressource

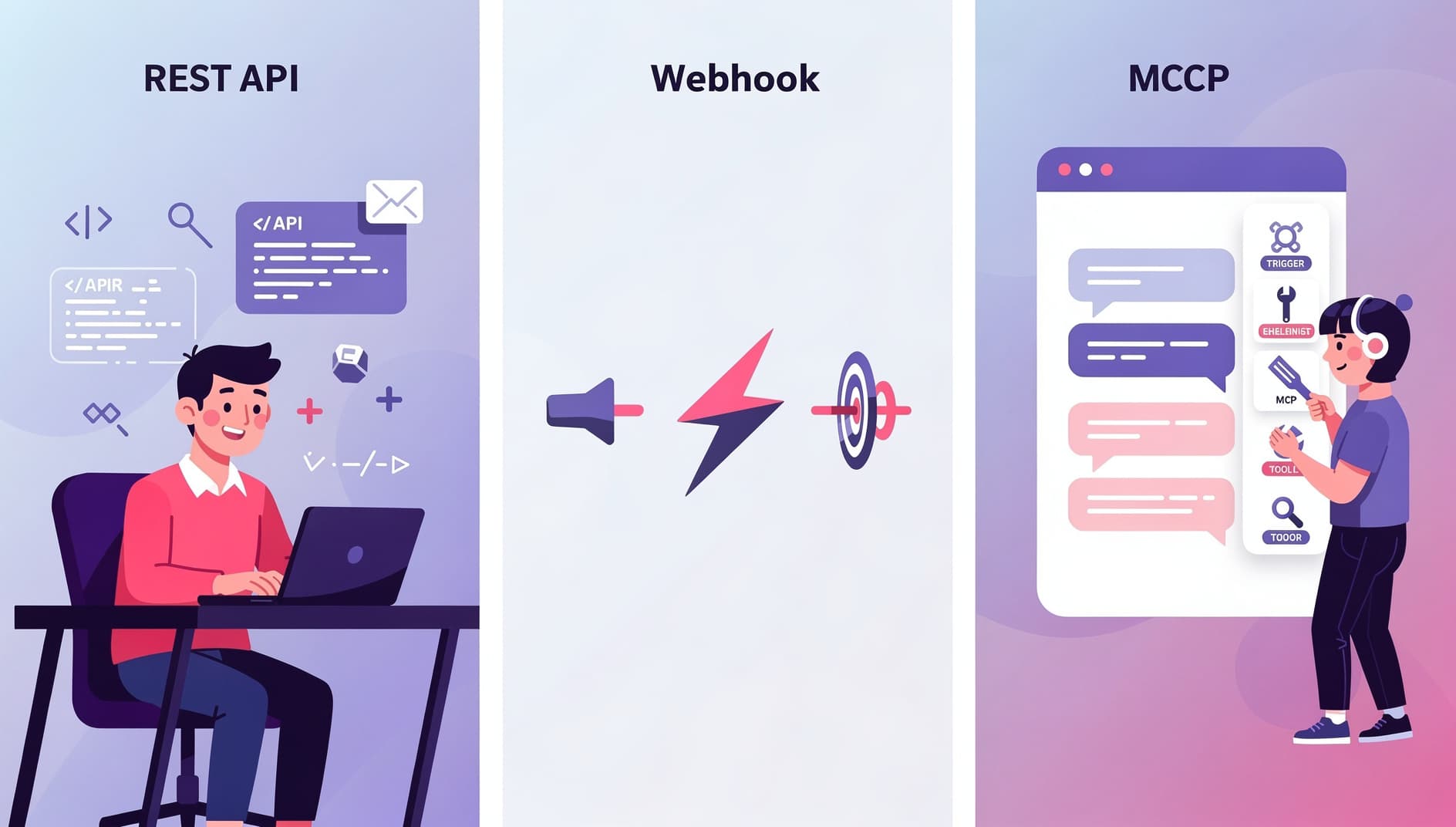

En quoi MCP diffère d'une API REST ou d'un webhook

| Aspect | API REST | Webhook | MCP |

|---|---|---|---|

| Sens | Vous l'appelez | Il vous appelle | Le modèle l'appelle pour vous |

| Qui écrit l'intégration | Un développeur, à l'avance | Un développeur, à l'avance | Le modèle, à l'exécution, à partir d'une liste d'outils |

| Découverte | Lire la doc | Lire la doc | Le serveur renvoie une liste typée d'outils |

| Modèle d'auth | Clés d'API, OAuth | Charges signées | OAuth 2.1 + PKCE + Dynamic Client Registration |

| Idéal pour | Apps et scripts | Réagir à des événements | Workflows conversationnels et d'agents |

Le flux d'authentification : OAuth 2.1, PKCE et DCR en clair

Dynamic Client Registration (DCR, RFC 7591)

L'OAuth à l'ancienne exigeait que chaque client soit pré-enregistré à la main : un développeur se connecte au panneau d'admin du SaaS, remplit un formulaire, copie un client ID et un secret, puis les colle quelque part. Ça ne tient pas la charge quand « le client » correspond à toutes les installations Claude de la planète. DCR permet au client MCP de se présenter au serveur de manière programmatique (« je suis Claude Desktop sur le portable de cet utilisateur, voici mon redirect URI ») et le serveur lui renvoie un client ID tout neuf. Aucune intervention d'admin. Flux authorization code OAuth 2.1

Une fois qu'il a un client ID, l'assistant ouvre votre navigateur, redirige vers la page de connexion du fournisseur SaaS et vous demande d'approuver la connexion. C'est exactement le même flux que celui que vous utilisez pour « Se connecter avec Google » sur un site tiers. Vous voyez précisément à quelle organisation vous vous connectez et quels scopes (lecture, écriture) l'assistant demande. Le fournisseur SaaS renvoie un authorization code, que le client échange contre un access token. PKCE (Proof Key for Code Exchange)

PKCE empêche que l'authorization code soit volé en cours de route. Le client génère un secret à usage unique, le hashe en SHA-256 et envoie le hash en amont. Quand il échange ensuite le code, il doit envoyer le secret original. Un attaquant qui intercepte le code ne peut pas l'échanger sans ce secret. La spec MCP impose PKCE avec la méthode S256, sans repli vers des variantes plus faibles.Resource indicators (RFC 8707)

La spec MCP de 2026 exige aussi du client qu'il nomme le serveur précis qu'il compte appeler quand il demande un token. Cela empêche qu'un token émis pour un serveur MCP soit rejoué contre un autre. Le token est lié à une seule audience.

Pourquoi les équipes agiles, en particulier, devraient s'y intéresser

🌅Les standups se rédigent tout seuls

🃏Du planning poker depuis le backlog

🪞Des rétros pré-alimentées avec de vraies données

✅Des actions avec contexte

Ce que vous pouvez réellement faire aujourd'hui