Beiträge

Was ist MCP? Das Model Context Protocol erklärt für agile Teams

Kelly Lewandowski

Zuletzt aktualisiert am 27/04/20269 Min. Lesezeit

Was MCP wirklich ist

MCP-Server

MCP-Client

Tool

retro_create_item, planning_poker_cast_vote oder

standup_submit_answers.Resource

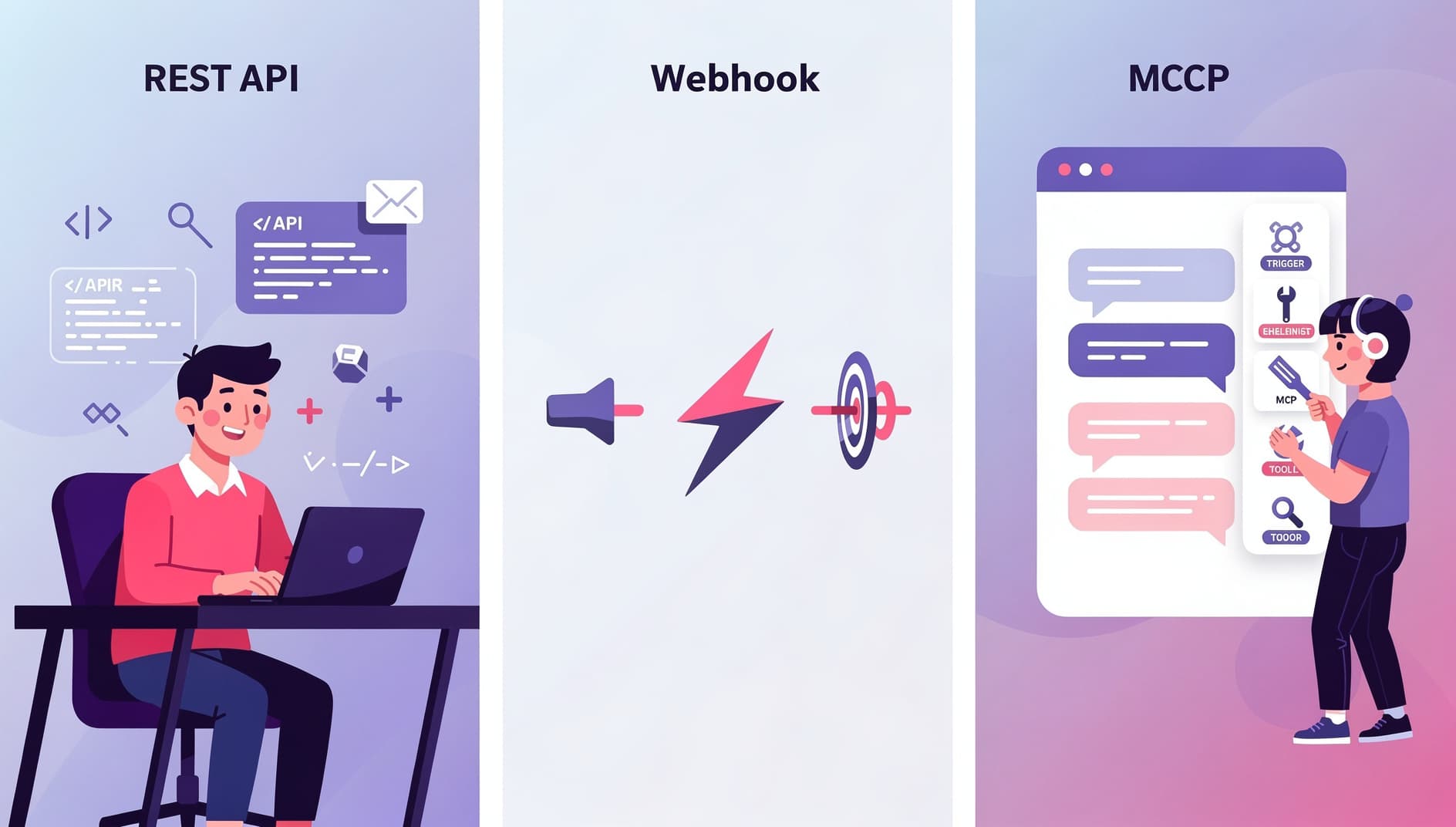

Wie sich MCP von einer REST API oder einem Webhook unterscheidet

| Aspekt | REST API | Webhook | MCP |

|---|---|---|---|

| Richtung | Du rufst sie auf | Er ruft dich auf | Das Modell ruft es in deinem Namen auf |

| Wer schreibt die Integration | Ein Entwickler, im Voraus | Ein Entwickler, im Voraus | Das Modell, zur Laufzeit, aus einer Tool-Liste |

| Discovery | Lies die Doku | Lies die Doku | Server gibt eine typisierte Liste von Tools zurück |

| Auth-Modell | API-Keys, OAuth | Signierte Payloads | OAuth 2.1 + PKCE + Dynamic Client Registration |

| Am besten geeignet für | Apps und Skripte | Auf Events reagieren | Konversations- und Agent-Workflows |

Der Auth-Flow: OAuth 2.1, PKCE und DCR in einfachen Worten

Dynamic Client Registration (DCR, RFC 7591)

Klassisches OAuth verlangte, dass jeder Client von Hand vorregistriert wurde: Ein Entwickler loggt sich ins SaaS-Admin-Panel ein, füllt ein Formular aus, kopiert eine Client-ID und ein Secret und fügt sie irgendwo ein. Das skaliert nicht, wenn „der Client" jede Claude-Installation auf der Welt ist. DCR lässt den MCP-Client sich beim Server programmatisch vorstellen („Ich bin Claude Desktop auf dem Laptop dieses Nutzers, hier ist meine Redirect-URI") und der Server gibt eine frische Client-ID zurück. Kein Admin nötig. OAuth 2.1 Authorization Code Flow

Sobald eine Client-ID vorliegt, öffnet der Assistent deinen Browser, leitet auf die Anmeldeseite des SaaS-Anbieters weiter und bittet dich, die Verbindung freizugeben. Das ist derselbe Flow, den du beim „Sign in with Google" auf einer Drittanbieter-Seite nutzt. Du siehst genau, mit welcher Org du dich verbindest und welche Scopes (lesen, schreiben) der Assistent verlangt. Der SaaS-Anbieter gibt einen Authorization Code zurück, den der Client gegen ein Access Token tauscht. PKCE (Proof Key for Code Exchange)

PKCE verhindert, dass der Authorization Code unterwegs gestohlen wird. Der Client erzeugt ein Einmal-Geheimnis, hasht es mit SHA-256 und schickt den Hash zuerst los. Wenn er später den Code einlöst, muss er das ursprüngliche Geheimnis mitsenden. Ein Angreifer, der den Code abfängt, kann ihn ohne dieses Geheimnis nicht einlösen. Die MCP-Spezifikation schreibt PKCE mit der Methode S256vor, ohne Fallback auf schwächere Varianten.Resource Indicators (RFC 8707)

Die MCP-Spezifikation 2026 verlangt außerdem, dass der Client beim Anfordern eines Tokens den konkreten Server nennt, den er aufrufen will. Das verhindert, dass ein Token, das für einen MCP-Server ausgestellt wurde, gegen einen anderen wiederverwendet wird. Das Token ist an eine einzige Audience gebunden.

Warum gerade agile Teams das interessieren sollte

🌅Standups schreiben sich von selbst

🃏Planning Poker direkt aus dem Backlog

🪞Retros mit echten Daten vorbereitet

✅Action Items mit Kontext

Was du heute tatsächlich tun kannst