Publicaciones

¿Qué es MCP? El model context protocol explicado para equipos ágiles

Kelly Lewandowski

Última actualización 27/04/20269 min de lectura

Qué es MCP en realidad

Servidor MCP

Cliente MCP

Herramienta

retro_create_item, planning_poker_cast_vote o

standup_submit_answers.Recurso

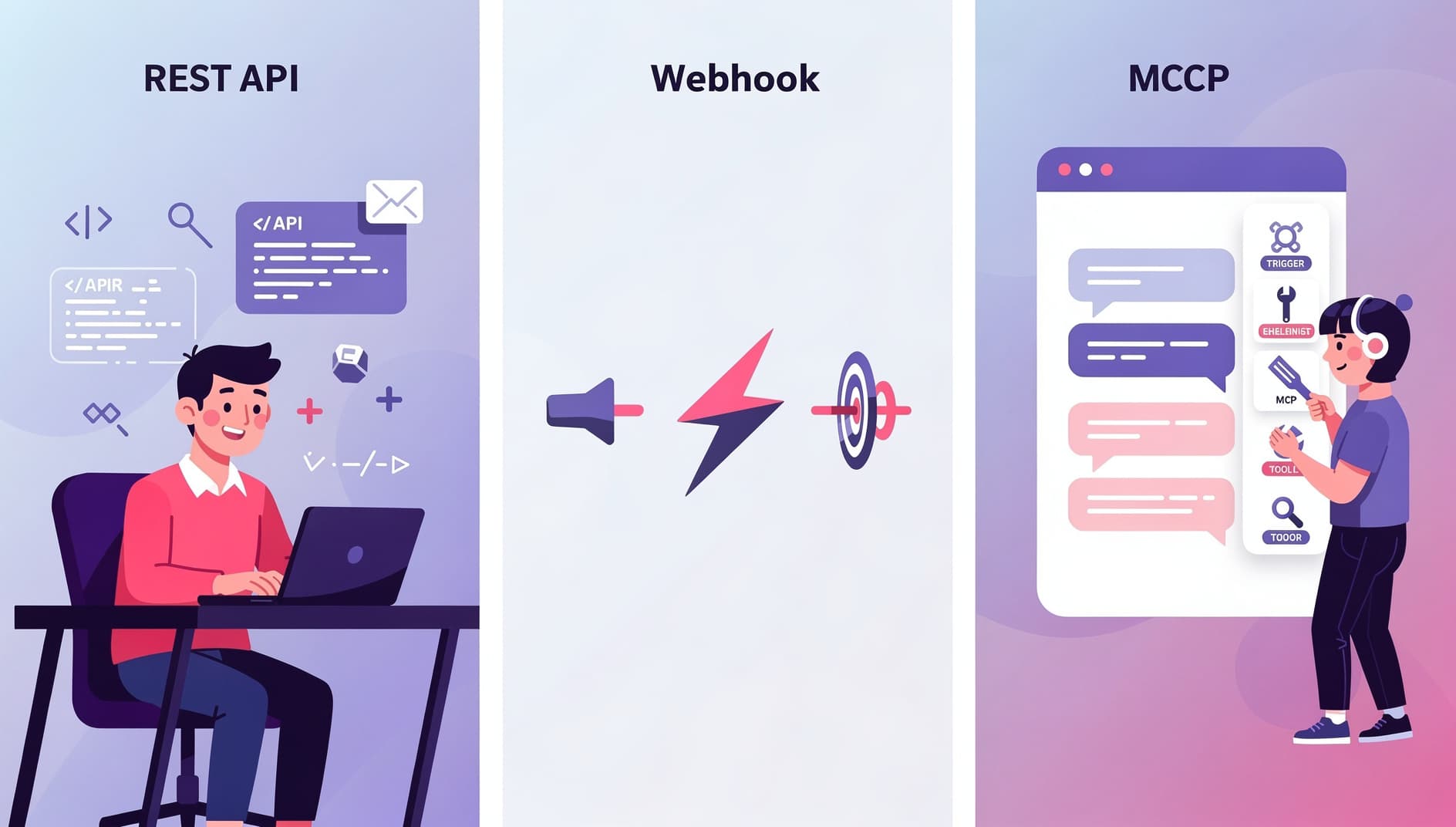

En qué se diferencia MCP de una API REST o un webhook

| Aspecto | API REST | Webhook | MCP |

|---|---|---|---|

| Dirección | Tú la llamas | Te llama él | El modelo lo llama en tu nombre |

| Quién escribe la integración | Un desarrollador, con antelación | Un desarrollador, con antelación | El modelo, en tiempo de ejecución, a partir de una lista de herramientas |

| Descubrimiento | Lee la documentación | Lee la documentación | El servidor devuelve una lista tipada de herramientas |

| Modelo de auth | Claves de API, OAuth | Payloads firmados | OAuth 2.1 + PKCE + Dynamic Client Registration |

| Mejor para | Apps y scripts | Reaccionar a eventos | Flujos de trabajo conversacionales y de agentes |

El flujo de auth: OAuth 2.1, PKCE y DCR explicados sin tecnicismos

Dynamic Client Registration (DCR, RFC 7591)

El OAuth de antes exigía que cada cliente estuviera preregistrado a mano: un desarrollador entra al panel de admin del SaaS, rellena un formulario, copia un client ID y un secret y los pega en algún sitio. Eso no escala cuando "el cliente" es cada instalación de Claude del mundo. DCR permite que el cliente MCP se presente al servidor de forma programática ("Soy Claude Desktop en el portátil de este usuario, esta es mi redirect URI") y el servidor le devuelve un client ID nuevo. Sin que un admin tenga que hacer nada. Flujo OAuth 2.1 con authorization code

Una vez que tiene un client ID, el asistente abre tu navegador, te redirige a la página de inicio de sesión del proveedor SaaS y te pide que apruebes la conexión. Es el mismo flujo que usas para "Iniciar sesión con Google" en una web de terceros. Ves exactamente a qué organización te estás conectando y qué permisos (lectura, escritura) está pidiendo el asistente. El proveedor SaaS te devuelve un authorization code, que el cliente intercambia por un access token. PKCE (Proof Key for Code Exchange)

PKCE evita que el authorization code sea robado en tránsito. El cliente genera un secreto de un solo uso, lo hashea con SHA-256 y envía el hash por adelantado. Cuando más tarde canjea el code, tiene que enviar el secreto original. Un atacante que intercepte el code no puede canjearlo sin ese secreto. La especificación de MCP exige PKCE con el método S256, sin permitir variantes más débiles.Resource indicators (RFC 8707)

La especificación MCP de 2026 también exige que el cliente indique el servidor concreto al que pretende llamar cuando solicita un token. Eso evita que un token emitido para un servidor MCP pueda reutilizarse contra otro distinto. El token queda atado a una única audiencia.

Por qué los equipos ágiles, en concreto, deberían prestar atención

🌅Los standups se redactan solos

🃏Planning poker desde el backlog

🪞Retros precargadas con datos reales

✅Action items con contexto

Lo que puedes hacer hoy