Gönderiler

MCP nedir? Çevik ekipler için model context protocol açıklaması

Kelly Lewandowski

Son güncelleme 27/04/20269 dk okuma

MCP aslında nedir

MCP sunucusu

MCP istemcisi

Araç

retro_create_item, planning_poker_cast_vote veya

standup_submit_answers gibi şeyler.Kaynak

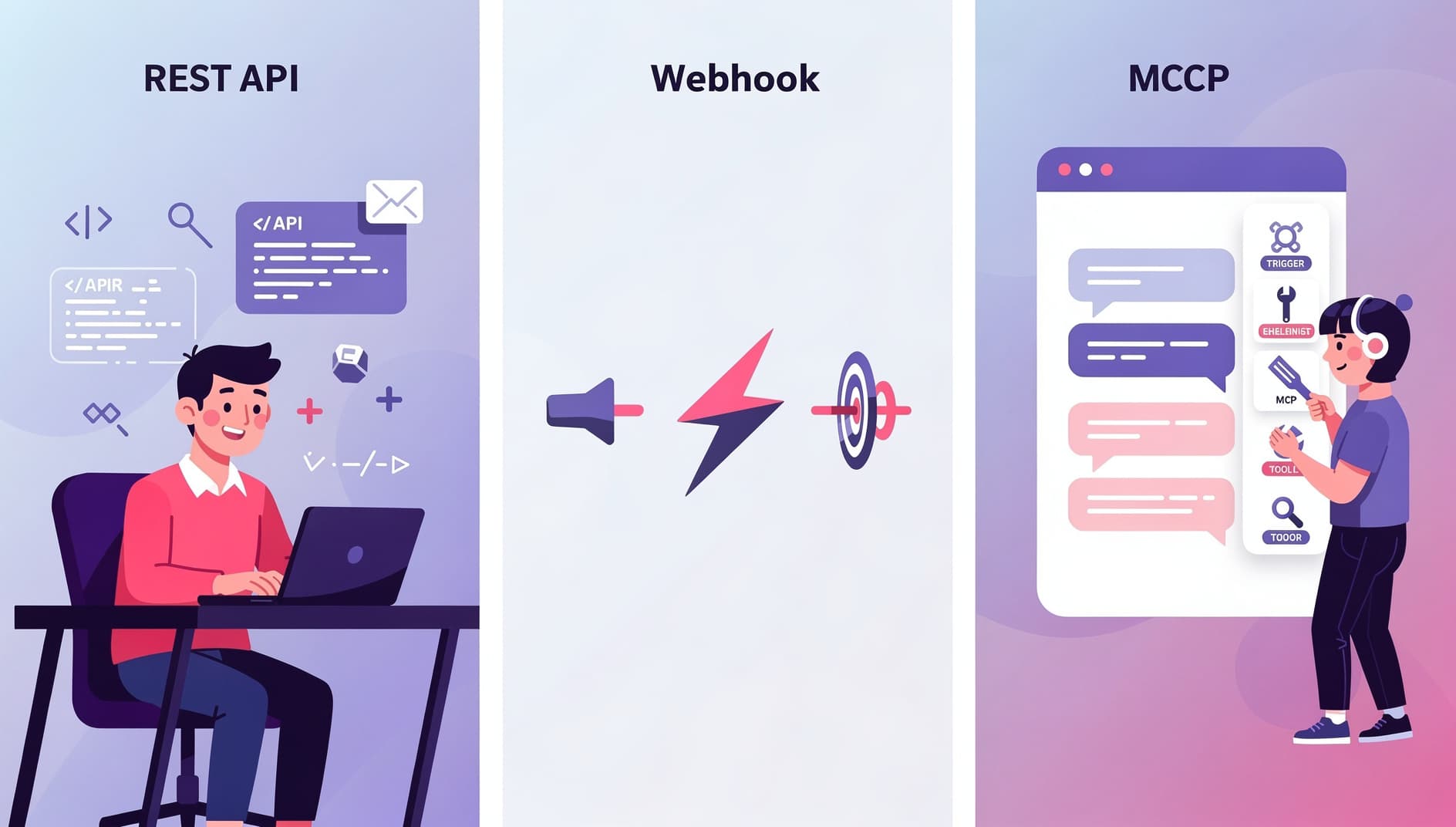

MCP, REST API veya webhook'tan nasıl farklı

| Konu | REST API | Webhook | MCP |

|---|---|---|---|

| Yön | Siz onu çağırırsınız | O sizi çağırır | Model sizin adınıza onu çağırır |

| Entegrasyonu kim yazar | Bir geliştirici, önceden | Bir geliştirici, önceden | Model, çalışma anında, bir araç listesinden |

| Keşif | Belgeleri okuyun | Belgeleri okuyun | Sunucu tipli bir araç listesi döner |

| Kimlik doğrulama modeli | API anahtarları, OAuth | İmzalı yükler | OAuth 2.1 + PKCE + Dynamic Client Registration |

| Hangi durumlar için | Uygulamalar ve betikler | Olaylara tepki verme | Sohbet ve ajan iş akışları |

Kimlik doğrulama akışı: Sade bir dille OAuth 2.1, PKCE ve DCR

Dynamic Client Registration (DCR, RFC 7591)

Eski tip OAuth, her istemcinin elle önceden kaydedilmesini gerektiriyordu: bir geliştirici SaaS yönetici paneline giriyor, bir form dolduruyor, bir client ID ve secret kopyalıyor ve bir yere yapıştırıyor. "İstemci" dünyadaki her Claude kurulumu olduğunda bu yöntem ölçeklenmiyor. DCR, MCP istemcisinin sunucuya kendisini programatik olarak tanıtmasını sağlar ("Ben bu kullanıcının dizüstündeki Claude Desktop'ım, redirect URI'm şu") ve sunucu yeni bir client ID döner. Yöneticiye gerek yok. OAuth 2.1 yetkilendirme kodu akışı

Bir client ID aldıktan sonra, asistan tarayıcınızı açar, SaaS sağlayıcının oturum açma sayfasına yönlendirir ve bağlantıyı onaylamanızı ister. Bu, üçüncü taraf bir sitede "Google ile Oturum Aç" işlemini yaparken kullandığınız akışla aynıdır. Hangi organizasyona bağlandığınızı ve asistanın hangi yetki kapsamlarını (okuma, yazma) istediğini tam olarak görürsünüz. SaaS sağlayıcı bir yetkilendirme kodu geri verir ve istemci bunu bir erişim tokenı ile değiştirir. PKCE (Proof Key for Code Exchange)

PKCE, yetkilendirme kodunun yolda çalınmasını engeller. İstemci tek seferlik bir gizli anahtar oluşturur, bunu SHA-256 ile hashler ve hash'i baştan gönderir. Daha sonra kodu kullandığında, orijinal gizli anahtarı göndermesi gerekir. Kodu ele geçiren bir saldırgan, bu gizli anahtar olmadan onu kullanamaz. MCP spesifikasyonu, daha zayıf varyantlara geri dönüş olmaksızın S256yöntemiyle PKCE'yi zorunlu kılar.Resource indicators (RFC 8707)

2026 MCP spesifikasyonu ayrıca istemcinin bir token istediğinde çağıracağı belirli sunucuyu adlandırmasını da gerektirir. Bu, bir MCP sunucusu için verilen bir tokenın farklı bir sunucuya karşı tekrar kullanılmasını engeller. Token tek bir alıcıya bağlıdır.

Çevik ekiplerin neden özellikle önemsemesi gerekiyor

🌅Standuplar kendi kendini hazırlar

🃏Backlog'dan planning poker

🪞Gerçek verilerle önceden hazırlanmış retrolar

✅Bağlam içeren aksiyon maddeleri

Bugün gerçekten neler yapabilirsiniz